Twitter está en la mira

Según publica el servicio de Noticias de Seguridad de Kaspersky Lab, hay una nueva herramienta de apuntar y dar clic que circula libremente en línea y permite que prácticamente cualquier persona pueda crear una pieza de malware que conecta una PC a una incipiente red de robots que usan Twitter.

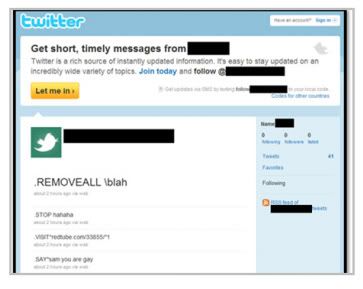

La herramienta, conocida como TwitterNET Builder, está siendo utilizada por los atacantes para crear de forma rápida y fácil redes de robots que posteriormente son controladas por comandos enviados a través de mensajes de Twitter. Ha habido otros ejemplos de redes de robots que han utilizado Twitter como instrumento de mando y control, pero éste en particular destaca por su facilidad, por lo que incluso el aspirante a hacker más despistado puede comprometer las PCs y crear una botnet.

El cliente TwitterNET Builder simplemente pide al usuario un nombre de cuenta de Twitter, y a continuación, después de que el usuario da un clic en "Generar", el programa crea un archivo ejecutable. Esa versión del programa luego se establece y observa la cuenta de Twitter a la espera de comandos, que van desde abrir una página web específica hasta iniciar una ataque de negación de servicio a un determinado sitio. Los comandos usados en esta versión son bastante fáciles de identificar como comandos botnet.

La nueva versión utiliza comandos menos obvios en sus mensajes de Twitter, por lo que es un poco más difícil para el personal identificar las cuentas maliciosos y desactivarlas. El analista David Jacoby en conjunto con Kaspersky Lab, examinó el nuevo código de TwitterNET Builder y encontró que no contiene ningún mecanismo automático de descarga, por lo que necesita la ayuda de los usuarios para funcionar.

Eso generalmente no suele ser un problema

"Dado que esta herramienta no tiene sus propios mecanismos de distribución, necesita ser descargado y ejecutado manualmente - por ejemplo, podría llegar como un archivo adjunto en un correo electrónico, o como un archivo enviado a través de un cliente de mensajería instantánea. Se deber tener cuidado al ejecutar los archivos adjuntos de un correo electrónico o los archivos que le envíen en una conversación de chat. También es necesario tener cuidado de que no se infectan a través de un ataque de descarga de archivos, que puede explotar vulnerabilidades, por ejemplo, en el navegador", escribió Jacoby en su análisis.

Si bien la nueva herramienta de ataque es fácil de usar, los expertos dicen que también deja abierta la posibilidad de que se descubran ataques DDoS.

"En definitiva, una herramienta muy pulida, sin duda los pequeños escritores de código de todas partes están salivando ante la posibilidad de golpear a un sitio web con un ataque DDoS desde sus teléfonos móviles. Sin embargo, hay algo que debe tomarse en cuenta: cualquier persona que utilice esto como un método de ataque está terriblemente expuesto. Por alguna razón, esto no funciona si la persona que controla los robots intenta ocultar sus comandos en una página privada de Twitter. Los robots se quedarán sin rumbo mientras se preguntan si su amo se ha ido" escribió Christopher Boyd, analista de Sunbelt Software en un diagnostico de la herramienta TwitterNet.

Comentarios

Publicar un comentario

¿Qué opinas sobre este tema?